Privacidade na Internet: 7 Passos Essenciais para Proteger seus Dados Hoje

A privacidade na internet tornou-se uma preocupação urgente para milhões de brasileiros que compartilham informações pessoais diariamente. Com o aumento de vazamentos de dados, golpes virtuais e rastreamento invasivo, proteger sua identidade digital deixou de ser opcional.

Neste guia completo, você vai descobrir 7 passos essenciais para blindar suas informações online, navegar com segurança e manter o controle sobre seus dados pessoais. Seja para proteger senhas, evitar anúncios direcionados ou garantir conformidade com a LGPD, essas estratégias práticas vão transformar sua experiência digital.

Por Que a Privacidade na Internet é Fundamental

Atualmente, cada clique, busca e compartilhamento na internet gera um rastro digital que empresas, anunciantes e até criminosos podem explorar. Além disso, o Brasil registrou mais de 120 milhões de tentativas de ataques cibernéticos somente no primeiro semestre de 2024, segundo dados de segurança digital.

Consequentemente, entender os riscos e implementar medidas de proteção tornou-se essencial para qualquer usuário conectado. A privacidade na internet não protege apenas seus dados bancários, mas também sua reputação, relacionamentos e até oportunidades profissionais.

Principais Riscos à Privacidade Digital

Primeiramente, é importante reconhecer as ameaças mais comuns que colocam seus dados em perigo:

- Rastreamento de navegação: Sites e aplicativos monitoram seu comportamento online para criar perfis detalhados de consumo.

- Vazamento de dados: Empresas sofrem invasões que expõem informações pessoais de milhões de usuários simultaneamente.

- Roubo de identidade: Criminosos utilizam dados vazados para abrir contas, fazer empréstimos ou cometer fraudes em seu nome.

- Phishing e engenharia social: E-mails falsos e mensagens enganosas induzem usuários a revelar senhas e informações confidenciais.

- Vigilância corporativa: Grandes empresas de tecnologia coletam dados massivos para monetização através de publicidade direcionada.

- Invasão de privacidade governamental: Programas de monitoramento em massa podem acessar comunicações sem consentimento adequado.

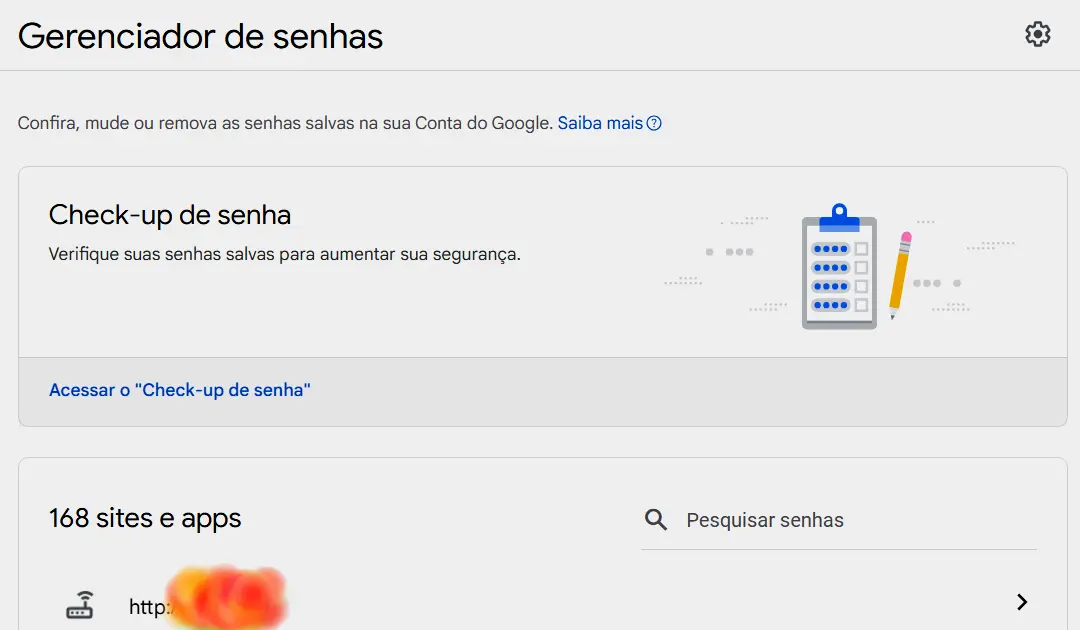

Passo 1: Utilize Gerenciadores de Senhas Confiáveis

Para começar, senhas fracas representam a porta de entrada mais comum para invasões. Portanto, utilizar um gerenciador de senhas profissional é o primeiro passo para garantir privacidade na internet.

Essencialmente, essas ferramentas criam e armazenam senhas complexas e únicas para cada serviço que você utiliza. Dessa forma, mesmo que um site seja invadido, suas outras contas permanecem protegidas.

Comparação dos Melhores Gerenciadores de Senhas

| Gerenciador | Preço Mensal | Dispositivos | Criptografia | Autenticação Biométrica | Compartilhamento |

|---|---|---|---|---|---|

| 1Password | R$ 14,90 | Ilimitados | AES-256 bits | Sim | Até 5 pessoas |

| Bitwarden | Gratuito/R$ 10 | Ilimitados | AES-256 bits | Sim | Limitado |

| Dashlane | R$ 29,90 | Ilimitados | AES-256 bits | Sim | Até 10 pessoas |

| LastPass | R$ 19,90 | Ilimitados | AES-256 bits | Sim | Compartilhamento limitado |

| Keeper | R$ 24,90 | Ilimitados | AES-256 bits | Sim | Recursos familiares |

Benefícios de Usar Gerenciadores de Senhas

- Segurança máxima: Geram senhas com 16 a 32 caracteres misturando letras, números e símbolos aleatórios.

- Conveniência absoluta: Você precisa memorizar apenas uma senha mestra para acessar todas as outras.

- Proteção contra phishing: Preenchem automaticamente credenciais apenas em sites legítimos verificados.

- Sincronização multiplataforma: Suas senhas ficam disponíveis em smartphones, tablets e computadores simultaneamente.

- Alertas de segurança: Notificam quando senhas são reutilizadas ou quando sites sofrem vazamentos conhecidos.

- Auditoria de segurança: Identificam senhas fracas ou antigas que precisam ser atualizadas imediatamente.

Passo 2: Ative a Autenticação em Dois Fatores (2FA)

Similarmente, adicionar uma camada extra de proteção além da senha fortalece drasticamente a privacidade na internet. A autenticação em dois fatores exige uma confirmação adicional através do celular, aplicativo ou dispositivo físico.

Mesmo que um invasor descubra sua senha, ele não conseguirá acessar sua conta sem o segundo fator de autenticação. Portanto, ativar esse recurso em todas as contas importantes é indispensável.

Tipos de Autenticação em Dois Fatores

SMS/Mensagem de Texto Embora seja o método mais comum, mensagens SMS podem ser interceptadas através de ataques de clonagem de chip. Ainda assim, oferecem proteção muito superior à senha única.

Aplicativos Autenticadores Ferramentas como Google Authenticator, Microsoft Authenticator e Authy geram códigos temporários que mudam a cada 30 segundos. Consequentemente, esse método oferece segurança significativamente maior que SMS.

Chaves de Segurança Físicas Dispositivos USB como YubiKey ou Titan Security Key representam o padrão ouro em autenticação. Basicamente, você precisa inserir a chave física no computador para confirmar sua identidade.

Onde Ativar 2FA Prioritariamente

- E-mail principal: Gmail, Outlook ou outros serviços que controlam recuperação de senhas.

- Redes sociais: Facebook, Instagram, Twitter e LinkedIn para proteger sua identidade online.

- Serviços bancários: Aplicativos de bancos e fintechs que gerenciam seu dinheiro.

- Lojas online: Amazon, Mercado Livre e outros e-commerces vinculados a cartões de crédito.

- Armazenamento na nuvem: Google Drive, Dropbox e OneDrive que guardam documentos pessoais.

- Carteiras de criptomoedas: Exchanges e wallets digitais com ativos financeiros.

Passo 3: Navegue com VPNs para Criptografar sua Conexão

Adicionalmente, utilizar uma VPN (Virtual Private Network) criptografa todo o tráfego de internet, impedindo que provedores, governos ou hackers monitorem suas atividades online. Isso é especialmente crucial ao utilizar redes Wi-Fi públicas em cafeterias, aeroportos ou hotéis.

Uma VPN confiável mascara seu endereço IP real, fazendo parecer que você está navegando de outro país. Consequentemente, isso aumenta significativamente sua privacidade na internet e protege contra rastreamento.

Melhores VPNs para Privacidade em 2025

| VPN | Preço Mensal | Servidores | Países | Velocidade | Política Zero-Logs | Dispositivos Simultâneos |

|---|---|---|---|---|---|---|

| NordVPN | R$ 19,90 | 5.500+ | 60+ | Muito Alta | Auditada | 6 |

| ExpressVPN | R$ 32,90 | 3.000+ | 94+ | Excelente | Auditada | 5 |

| Surfshark | R$ 13,90 | 3.200+ | 100+ | Alta | Auditada | Ilimitados |

| CyberGhost | R$ 12,90 | 9.000+ | 91+ | Muito Boa | Auditada | 7 |

| ProtonVPN | R$ 24,90 | 1.900+ | 67+ | Boa | Auditada | 10 |

Vantagens de Usar VPN Diariamente

- Criptografia militar: Protege dados com padrão AES-256 bits, impossível de quebrar com tecnologia atual.

- Proteção em Wi-Fi público: Impede que hackers interceptem senhas e informações em redes abertas.

- Acesso a conteúdo global: Permite assistir serviços de streaming e acessar sites bloqueados geograficamente.

- Privacidade de navegação: Oculta histórico de pesquisas do provedor de internet e anunciantes.

- Prevenção de throttling: Evita que provedores reduzam velocidade ao detectar streaming ou downloads.

- Anonimato online: Dificulta rastreamento de atividades por sites, aplicativos e redes sociais.

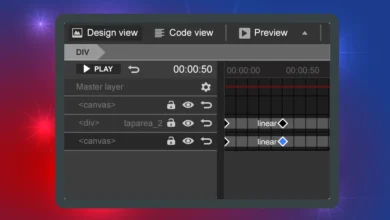

Passo 4: Configure Navegadores para Máxima Privacidade

Igualmente importante, ajustar configurações de privacidade no navegador bloqueia rastreadores, cookies invasivos e scripts maliciosos. Navegadores modernos como o Chrome e Edge oferecem ferramentas poderosas que a maioria dos usuários desconhece.

Primordialmente, considere migrar para navegadores focados em privacidade como Brave, Firefox ou DuckDuckGo Browser, que bloqueiam rastreamento por padrão.

Configurações Essenciais de Privacidade no Chrome

- Desative cookies de terceiros: Acesse Configurações > Privacidade e Segurança > Cookies e marque “Bloquear cookies de terceiros”.

- Ative Não Rastrear: Em Privacidade e Segurança, ative a solicitação “Não rastrear”.

- Limpe dados regularmente: Configure exclusão automática de cookies e cache ao fechar o navegador.

- Desative preenchimento automático: Evite que o navegador armazene dados de cartões e endereços.

- Use modo anônimo estrategicamente: Para buscas sensíveis, utilize janelas privadas sem histórico.

Extensões de Navegador para Privacidade

| Extensão | Função Principal | Compatibilidade | Gratuita |

|---|---|---|---|

| uBlock Origin | Bloqueio de anúncios e rastreadores | Chrome, Firefox, Edge | Sim |

| Privacy Badger | Detecção inteligente de rastreadores | Chrome, Firefox, Opera | Sim |

| HTTPS Everywhere | Força conexões seguras HTTPS | Chrome, Firefox | Sim |

| DuckDuckGo Privacy | Bloqueio total de rastreadores | Chrome, Firefox, Safari | Sim |

| Cookie AutoDelete | Remove cookies automaticamente | Chrome, Firefox | Sim |

Navegadores Focados em Privacidade

- Brave: Bloqueia anúncios e rastreadores nativamente, oferecendo navegação até 3x mais rápida.

- Firefox: Código aberto com proteção avançada contra rastreamento e containers para isolar sites.

- Tor Browser: Anonimato máximo através da rede Tor, ideal para privacidade extrema.

- DuckDuckGo Browser: Disponível para mobile, bloqueia rastreadores e força criptografia HTTPS.

- LibreWolf: Versão do Firefox otimizada para privacidade sem telemetria ou rastreamento.

Passo 5: Proteja Suas Comunicações com Criptografia

Além disso, garantir que suas conversas permaneçam privadas exige o uso de aplicativos com criptografia de ponta a ponta. Isso significa que apenas você e o destinatário podem ler as mensagens, nem mesmo a empresa desenvolvedora tem acesso.

WhatsApp, embora popular, pertence ao Meta (Facebook) que coleta metadados extensivos. Portanto, considere alternativas com políticas de privacidade mais rigorosas para comunicações sensíveis.

Aplicativos de Mensagens Mais Seguros

| Aplicativo | Criptografia | Código Aberto | Metadados Coletados | Plataformas | Recursos |

|---|---|---|---|---|---|

| Signal | Ponta a ponta | Sim | Mínimos | iOS, Android, Desktop | Chamadas, grupos |

| Telegram | Opcional (chats secretos) | Parcial | Moderados | iOS, Android, Desktop, Web | Canais, bots |

| Threema | Ponta a ponta | Parcial | Nenhum | iOS, Android | Anônimo, sem número |

| Wire | Ponta a ponta | Sim | Mínimos | iOS, Android, Desktop | Empresarial |

| Session | Ponta a ponta | Sim | Nenhum | iOS, Android, Desktop | Descentralizado |

Boas Práticas em Comunicações Digitais

- Verifique identidade: Use códigos de segurança para confirmar que está conversando com a pessoa real.

- Ative mensagens autodestrutivas: Configure prazo para apagar conversas sensíveis automaticamente.

- Cuidado com backups: Backups na nuvem podem expor mensagens criptografadas se a conta for invadida.

- Desconfie de links: Nunca clique em links suspeitos recebidos por mensagem, mesmo de contatos conhecidos.

- Use videochamadas verificadas: Para assuntos críticos, confirme identidade através de videochamada antes.

- Evite capturas de tela: Lembre que qualquer pessoa pode fotografar conversas, então cuide do conteúdo compartilhado.

Passo 6: Gerencie Permissões de Aplicativos Criteriosamente

Frequentemente, aplicativos solicitam acesso a recursos desnecessários para suas funcionalidades básicas. Por exemplo, um aplicativo de lanterna não precisa acessar seus contatos, localização ou câmera.

Revisar e restringir permissões de apps é fundamental para manter privacidade na internet e em dispositivos móveis. Muitos aplicativos coletam dados excessivos para vender a empresas de publicidade e análise.

Permissões que Merecem Atenção Especial

Localização Precisa Conceda apenas quando absolutamente necessário (mapas, transporte). Opte por “permitir apenas durante uso” em vez de “sempre permitir”.

Acesso a Contatos Aplicativos de redes sociais costumam solicitar para “encontrar amigos”, mas essa permissão permite acesso completo a todos os números e e-mails salvos.

Câmera e Microfone Aplicativos podem gravar áudio e vídeo sem indicação visual se tiverem permissão permanente. Revogue após cada uso quando possível.

Armazenamento/Arquivos Acesso total permite que apps leiam documentos, fotos e informações bancárias armazenadas no dispositivo.

Como Revisar Permissões no Android

- Abra Configurações e acesse Privacidade.

- Toque em Gerenciador de permissões para ver cada categoria.

- Selecione uma permissão (Localização, Câmera, Contatos).

- Revise quais apps têm acesso e altere para “Negar” ou “Perguntar sempre”.

- Configure permissões únicas por aplicativo em Configurações > Apps.

Como Revisar Permissões no iOS

- Abra Ajustes e role até Privacidade e Segurança.

- Toque em cada categoria (Localização, Fotos, Câmera, Microfone).

- Revise permissões concedidas e ajuste conforme necessário.

- Configure Rastreamento entre Apps como desativado para todos.

- Revise Relatório de Privacidade do App para monitorar atividades.

Aplicativos que Geralmente Coletam Dados Excessivos

- Lanternas e widgets: Solicitam localização, contatos e armazenamento sem justificativa.

- Jogos casuais: Acessam galeria de fotos, câmera e contatos para publicidade direcionada.

- Apps de beleza/filtros: Armazenam fotos faciais que podem ser usadas em reconhecimento facial.

- Teclados personalizados: Registram tudo que você digita, incluindo senhas e mensagens privadas.

- Apps de VPN gratuitos: Alguns vendem logs de navegação apesar de prometerem privacidade.

Passo 7: Mantenha Sistemas e Software Sempre Atualizados

Finalmente, manter dispositivos e aplicativos atualizados é crucial para privacidade na internet. Atualizações corrigem vulnerabilidades de segurança que hackers exploram ativamente para invadir sistemas desprotegidos.

Vulnerabilidades sem patch (correção) são a porta de entrada preferida de criminosos, pois sabem exatamente quais falhas atacar em sistemas desatualizados.

Por Que Atualizações são Críticas

Basicamente, desenvolvedores descobrem e corrigem falhas de segurança continuamente. Quando uma vulnerabilidade é identificada, hackers correm para exploitá-la antes que usuários instalem a correção.

O ataque WannaCry de 2017, que sequestrou dados de milhões de computadores globalmente, explorou uma falha já corrigida pela Microsoft. Contudo, organizações que não instalaram a atualização foram devastadas.

Principais Sistemas para Manter Atualizados

- Sistema operacional: Windows, macOS, Linux, Android ou iOS devem ter atualizações automáticas ativadas.

- Navegadores: Chrome, Firefox, Safari e Edge recebem correções semanais de segurança.

- Aplicativos: WhatsApp, bancos digitais, e-mail e apps de produtividade precisam estar na versão mais recente.

- Firmware de roteador: Acesse o painel administrativo e verifique atualizações trimestralmente.

- Antivírus: Definições de vírus devem atualizar diariamente para detectar ameaças emergentes.

- Plugins e extensões: Adobe Flash (descontinuado), Java e outras extensões devem ser removidas ou atualizadas.

Como Configurar Atualizações Automáticas

Windows 10/11

- Acesse Configurações > Windows Update.

- Clique em Opções avançadas.

- Ative Receber atualizações para outros produtos Microsoft.

- Configure horário de atividade para evitar reinicializações durante trabalho.

macOS

- Abra Preferências do Sistema > Atualização de Software.

- Marque Manter meu Mac atualizado automaticamente.

- Clique em Avançado e ative todas as opções.

Android

- Abra Configurações > Sistema > Atualização do sistema.

- Ative Download automático via Wi-Fi.

- Para apps, abra Google Play Store > Menu > Configurações > Atualização automática de apps.

iOS

- Acesse Ajustes > Geral > Atualização de Software.

- Ative Atualizações Automáticas para sistema e apps.

Tabela de Frequência de Atualizações Recomendadas

| Tipo de Software | Frequência | Método Ideal | Criticidade |

|---|---|---|---|

| Sistema Operacional | Mensal | Automático | Muito Alta |

| Navegador | Semanal | Automático | Muito Alta |

| Antivírus | Diária | Automático | Alta |

| Aplicativos | Semanal | Automático | Alta |

| Firmware Roteador | Trimestral | Manual | Média |

| Plugins/Extensões | Mensal | Manual | Alta |

Ferramentas Adicionais para Privacidade Avançada

Embora os 7 passos anteriores formem a base sólida, usuários que buscam privacidade na internet em nível avançado podem implementar medidas complementares.

Motores de Busca Privados

Substituir Google por alternativas que não rastreiam pesquisas:

- DuckDuckGo: Não registra IP, histórico ou perfil de busca, oferecendo resultados neutros.

- Startpage: Usa resultados do Google mas remove rastreamento e identificação pessoal.

- Brave Search: Integrado ao navegador Brave, totalmente independente sem rastreadores.

- Qwant: Motor europeu que respeita GDPR e não personaliza resultados baseado em perfil.

E-mails com Foco em Privacidade

Serviços de e-mail criptografados que protegem correspondências:

| Provedor | Criptografia | Armazenamento | País Base | Preço | Código Aberto |

|---|---|---|---|---|---|

| ProtonMail | Ponta a ponta | 500MB grátis | Suíça | Grátis/R$ 19,90 | Parcial |

| Tutanota | Ponta a ponta | 1GB grátis | Alemanha | Grátis/R$ 15 | Sim |

| Mailfence | PGP | 500MB grátis | Bélgica | Grátis/R$ 25 | Não |

| StartMail | PGP | 10GB | Holanda | R$ 30 | Não |

Bloqueadores de Rastreamento em Nível de Sistema

Pi-hole Dispositivo ou software que bloqueia anúncios e rastreadores para toda a rede doméstica antes que atinjam dispositivos.

NextDNS Serviço de DNS que filtra malware, rastreadores e conteúdo adulto em qualquer dispositivo conectado à internet.

Hosts File Arquivo de sistema que pode ser configurado manualmente para bloquear domínios de rastreamento e publicidade.

Direitos de Privacidade Segundo a LGPD

No Brasil, a Lei Geral de Proteção de Dados (LGPD) garante direitos fundamentais sobre suas informações pessoais. Conhecer esses direitos fortalece sua capacidade de proteger privacidade na internet.

Principais Direitos Garantidos pela LGPD

- Confirmação de tratamento: Saber se uma empresa processa seus dados pessoais.

- Acesso aos dados: Solicitar cópia de todas as informações que empresas mantêm sobre você.

- Correção: Exigir atualização de dados incompletos, inexatos ou desatualizados.

- Anonimização ou exclusão: Pedir remoção de dados desnecessários ou tratados irregularmente.

- Portabilidade: Transferir dados para outro fornecedor de serviço mediante requisição.

- Revogação de consentimento: Retirar autorização previamente concedida para uso de dados.

- Oposição: Recusar tratamento de dados em situações específicas legalmente previstas.

Como Exercer Seus Direitos

Empresas são obrigadas a disponibilizar canais para solicitações relacionadas à privacidade, geralmente através de:

- Encarregado de Dados (DPO): E-mail ou formulário dedicado para requisições LGPD.

- Central de privacidade: Seção específica no site com ferramentas de gerenciamento.

- Configurações de conta: Opções para download, exclusão ou correção de dados.

Se a empresa não responder adequadamente, você pode recorrer à Autoridade Nacional de Proteção de Dados (ANPD) através do site gov.br/anpd.

Sinais de Alerta: Como Identificar Ameaças à Privacidade

Reconhecer indicadores de comprometimento permite ação imediata antes que danos maiores ocorram. Esteja atento a esses sinais críticos:

Indicadores de Conta Comprometida

- Atividades desconhecidas: Logins de localizações ou dispositivos que você não utilizou.

- E-mails de redefinição: Solicitações de mudança de senha que você não iniciou.

- Mensagens enviadas: Amigos relatando mensagens suspeitas vindas da sua conta.

- Compras não autorizadas: Transações em cartões ou contas bancárias que você não reconhece.

- Alterações de configuração: Mudanças em e-mail de recuperação, número de telefone ou questões de segurança.

O Que Fazer Imediatamente

- Altere senhas: Mude credenciais da conta afetada e de todas as que usam a mesma senha.

- Ative 2FA: Implemente autenticação de dois fatores se ainda não estiver ativada.

- Revise acessos: Verifique dispositivos conectados e sessões ativas, encerrando desconhecidos.

- Notifique contatos: Alerte amigos sobre possível envio de mensagens fraudulentas do seu perfil.

- Monitore crédito: Fique atento a tentativas de abertura de contas ou empréstimos em seu nome.

- Reporte: Comunique violações às plataformas e, se necessário, registre boletim de ocorrência.

Privacidade em Redes Sociais: Ajustes Fundamentais

Redes sociais representam um dos maiores riscos à privacidade na internet devido ao volume de informações pessoais compartilhadas publicamente. Ajustar configurações adequadamente limita exposição desnecessária.

Configurações Essenciais no Facebook

- Privacidade de publicações: Configure “Apenas amigos” como padrão para novas postagens.

- Marcações: Ative revisão de postagens antes de aparecer no seu perfil.

- Reconhecimento facial: Desative sugestões de marcação automática baseadas em reconhecimento.

- Aplicativos conectados: Revogue acesso de apps antigos que não usa mais regularmente.

- Histórico de localização: Desative rastreamento de locais visitados através do aplicativo.

- Busca pública: Impeça que seu perfil apareça em buscas do Google e outros motores.

Configurações Essenciais no Instagram

- Conta privada: Exija aprovação para novos seguidores visualizarem conteúdo.

- Status de atividade: Oculte quando você está online ou visualizou mensagens diretas.

- Stories: Limite visualização para “amigos próximos” ao compartilhar momentos pessoais.

- Comentários: Filtre palavras ofensivas e bloqueie comentários de não-seguidores.

- Compartilhamento: Desative opções que permitam repostagem de stories ou publicações.

Boas Práticas Gerais em Redes Sociais

- Minimize informações pessoais: Evite compartilhar endereço completo, telefone ou documentos.

- Cuidado com fotos: Dados de localização (metadados EXIF) revelam onde fotos foram tiradas.

- Desconfie de questionários: “Qual princesa Disney você é?” pode ser coleta de dados disfarçada.

- Revise amigos regularmente: Remova contatos desconhecidos ou perfis inativos suspeitos.

- Pense antes de postar: Conteúdo online permanece para sempre, mesmo após exclusão.

Impacto da Privacidade na Vida Profissional

Cada vez mais, recrutadores e empregadores investigam candidatos nas redes sociais antes de contratações. Consequentemente, gerenciar sua presença digital profissionalmente é crucial para oportunidades de carreira.

Limpeza de Perfil Profissional

- Google yourself: Pesquise seu nome completo para ver o que outros encontram sobre você.

- Remova conteúdo comprometedor: Exclua fotos, comentários ou postagens inadequadas de anos anteriores.

- Configure privacidade seletiva: Use listas personalizadas para separar conteúdo profissional do pessoal.

- Otimize LinkedIn: Mantenha perfil profissional atualizado com conquistas e recomendações.

- Crie presença positiva: Publique conteúdo relevante à sua área de atuação profissional.

Privacidade para Crianças e Adolescentes

Proteger menores na internet requer vigilância extra, pois frequentemente não compreendem riscos completos de compartilhamento excessivo. A LGPD estabelece proteção especial para dados de menores de idade.

Riscos Específicos para Jovens

- Predadores online: Adultos mal-intencionados podem se passar por adolescentes para contato.

- Cyberbullying: Assédio digital causa impactos psicológicos graves e duradouros.

- Compartilhamento excessivo: Jovens tendem a revelar informações sensíveis sem entender consequências.

- Exposição inadequada: Fotos ou vídeos podem ser manipulados ou usados em contextos prejudiciais.

- Golpes direcionados: Ofertas falsas de games, influencers falsos e promoções enganosas.

Ferramentas de Controle Parental

| Ferramenta | Plataformas | Recursos | Preço |

|---|---|---|---|

| Google Family Link | Android, iOS | Limites de tempo, filtros, localização | Gratuito |

| Qustodio | Windows, Mac, Android, iOS | Monitoramento completo, bloqueio de conteúdo | R$ 49,90/mês |

| Norton Family | Windows, Android, iOS | Rastreamento web, redes sociais, vídeos | R$ 24,90/mês |

| Net Nanny | Windows, Mac, Android, iOS | Filtro inteligente, alertas em tempo real | R$ 39,90/mês |

Educação Digital para Família

Mais importante que controles técnicos é educar crianças sobre privacidade na internet através de diálogo aberto, estabelecendo confiança e ensinando pensamento crítico sobre segurança digital.

Mitos Comuns Sobre Privacidade na Internet

Desmistificar equívocos ajuda a adotar práticas realmente efetivas ao invés de confiar em falsas seguranças.

“Não tenho nada a esconder, não preciso de privacidade”

Privacidade não significa ocultar atividades ilegais. Trata-se de controlar quem acessa suas informações pessoais, proteger contra discriminação, manipulação e manter autonomia sobre sua vida digital.

“Modo anônimo/privado me torna invisível”

Modo anônimo apenas impede que o navegador salve histórico localmente. Seu provedor de internet, empregador e sites visitados ainda podem rastrear completamente suas atividades online.

“Antivírus gratuito é suficiente para proteção completa”

Antivírus protege contra malware conhecido, mas privacidade requer múltiplas camadas incluindo VPN, gerenciamento de permissões, criptografia e práticas seguras de navegação.

“Redes sociais não vendem meus dados diretamente”

Embora tecnicamente não vendam dados brutos, plataformas monetizam informações permitindo que anunciantes segmentem você precisamente baseado em perfis detalhados construídos a partir de suas atividades.

“Pequenas empresas não se importam com meus dados”

Qualquer empresa pode sofrer vazamento de dados ou ter políticas inadequadas de privacidade. Independentemente do tamanho, avalie cuidadosamente termos de serviço e práticas de coleta.

Futuro da Privacidade na Internet

Tecnologias emergentes trazem tanto riscos quanto oportunidades para privacidade digital. Entender tendências futuras permite preparação adequada.

Inteligência Artificial e Privacidade

IA generativa como ChatGPT levanta questões sobre dados de treinamento, privacidade de conversas e potencial uso indevido de informações compartilhadas. Modelos locais e criptografia homomórfica podem oferecer soluções.

Web3 e Descentralização

Blockchain e tecnologias descentralizadas prometem maior controle sobre dados pessoais através de identidades autosoberanas e armazenamento distribuído, reduzindo dependência de grandes corporações.

Regulamentações Globais

Expansão de leis de proteção de dados similares à LGPD e GDPR aumentará responsabilização de empresas e fortalecerá direitos dos usuários globalmente, com penalidades severas para violações.

Computação Quântica

Computadores quânticos poderão quebrar criptografia atual, exigindo migração para algoritmos resistentes a quantum para manter segurança de comunicações e armazenamento.

Conclusão

Garantir privacidade na internet em 2025 deixou de ser uma escolha opcional e tornou-se necessidade fundamental para qualquer pessoa conectada. Implementando os 7 passos essenciais apresentados neste guia — gerenciadores de senhas, autenticação de dois fatores, VPN, configurações de navegador, comunicação criptografada, gerenciamento de permissões e atualizações constantes — você constrói uma defesa robusta contra ameaças digitais crescentes.

Lembre-se que privacidade é um processo contínuo, não um destino final. Novos riscos emergem constantemente, exigindo vigilância permanente e adaptação de estratégias. Felizmente, ferramentas e conhecimentos estão cada vez mais acessíveis, permitindo que qualquer usuário tome controle de sua identidade digital.

Comece implementando um passo de cada vez, priorizando aqueles mais relevantes para seu contexto pessoal. Pequenas mudanças consistentes produzem proteção significativa ao longo do tempo, garantindo que você navegue com segurança, confiança e autonomia no ambiente digital.

Perguntas Frequentes Sobre Privacidade na Internet

1. Qual é o primeiro passo mais importante para proteger privacidade online?

Implementar gerenciador de senhas com autenticação de dois fatores representa o fundamento essencial. Senhas únicas e complexas combinadas com segunda camada de verificação bloqueiam a maioria das invasões comuns de contas pessoais.

2. VPN gratuita é segura para proteger minha privacidade?

A maioria das VPNs gratuitas monetiza serviços vendendo logs de navegação ou exibindo anúncios invasivos. Serviços pagos confiáveis com políticas auditadas de zero-logs oferecem proteção genuína sem comprometer privacidade.

3. Como saber se meu e-mail foi vazado em alguma violação de dados?

Acesse o site Have I Been Pwned digitando seu endereço de e-mail para verificar se aparece em vazamentos conhecidos. Altere imediatamente senhas de contas comprometidas e ative autenticação de dois fatores.

4. Modo anônimo do navegador realmente protege minha privacidade?

Modo anônimo apenas impede armazenamento local de histórico e cookies. Provedores de internet, empregadores e sites visitados ainda rastreiam completamente suas atividades. Use VPN para privacidade real durante navegação.

5. Quais permissões de aplicativos devo sempre negar?

Negue acesso a localização precisa, contatos, câmera e microfone para apps que não necessitam dessas funções operacionalmente. Conceda permissões temporariamente apenas durante uso quando absolutamente necessário.

6. A LGPD me protege contra uso indevido de dados pessoais?

Sim, a LGPD garante direitos de acesso, correção e exclusão de dados, além de exigir consentimento explícito para coleta. Você pode solicitar informações sobre tratamento e reportar violações à ANPD.

7. Como proteger privacidade de crianças nas redes sociais?

Ative controles parentais, configure perfis como privados, revise contatos regularmente e eduque sobre riscos de compartilhamento excessivo. Diálogo aberto constrói confiança mais efetiva que monitoramento invasivo.