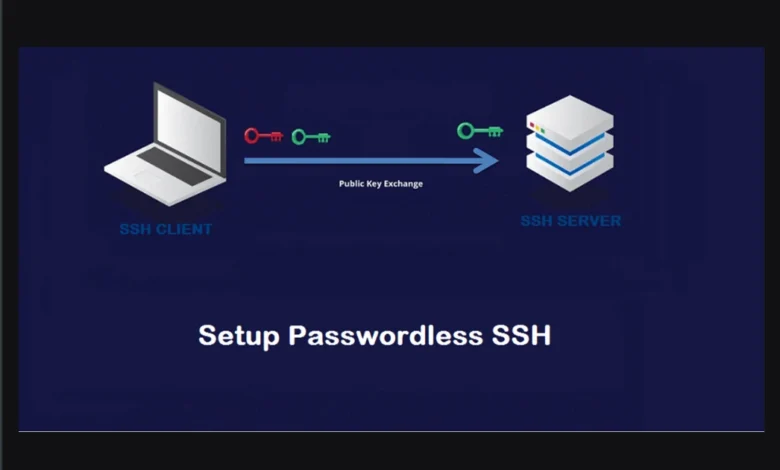

As vantagens do SSH que você deve saber

Conheça as as vantagens do SSH e mantenha seu servidor com autocontrole. O termo SSH, originalmente conhecido como Secured Shell, vem com abundância de recursos, benefícios e vantagens.

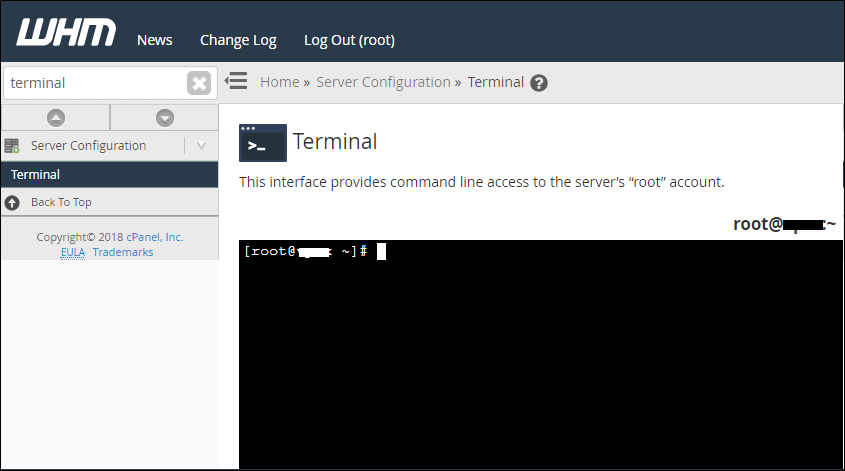

É através do SSH, que você obtêm acesso remoto à sua conta de hospedagem, no seu servidor dedicado, ou vPS, ou cloud server, de acordo com os critérios do seu provedor de hospedagem. O terminal SSH permite que você abra um prompt de comando e execute certos comandos através de outro dispositivo sem realmente usar o servidor primário ou original.

Vantagens do SSH

De acordo com o seu grau de conhecimento referente ao uso do SSH, você terá a oportunidade de gerenciar contas ainda mais rapidamente do que usuários, que apenas usam o cPanel, WHM ou Webmail.

Razões pelas quais você deve aprender usar usar bem o SSH

Agora, nós vamos mostrar algumas dessas razões, embora existam centenas delas

Primeira das vantagens do SSH – é trabalhar com um SSH, lhe dá a liberdade de configurar, atualizar e otimizar sua conta de hospedagem, sem a necessidade de suporte do seu provedor. Dessa forma, você mesmo pode resolver em tempo mais curto, ao invés de esperar pelo pessoal de suporte.

Segundo – Fazer alterações e atualizações com o perfil do seu site, ou do seu projeto, ou o perfil de cada projeto de seus clientes. Para titulares de contas em servidor dedicado e VPS, por exemplo, pode abrir e fechar contas de hospedagem. Além disso, oferece a capacidade de realizar instalações de software em sua conta ou até mesmo configurar seus bancos de dados no MySQL. E tem mais vantagens do SSH!

Mas a principal vantagem do protocolo SSH é que permite a criptografia de dados mesmo em conexões não seguras. Isso significa que malware e potenciais hackers ou invasores terão a incapacidade de obter acesso não autorizado às informações confidenciais que sua conta possui ou, mais comumente, suas credenciais de login.

Vantagens do SSH, você pode se proteger dos seguintes riscos

Roteamento de uma fonte, ou fonte de IP.

Embora as pessoas normalmente usem o encaminhamento de origem do IP por razões legais, como mudar um caminho de rede quando o original falha – isso está nas vantagens do SSH. Os indivíduos sem escrúpulos podem tirar proveito disso para fazer um dispositivo acreditar que ele está se comunicando com outro dispositivo.

Spoofing de DNS

Um tipo de ataque de hacking, o DNS spoofing refere-se ao processo de inserção de dados em um servidor de nomes do Sistema de Nomes de Domínio – DNS, de um banco de dados de cache. Como resultado, o servidor de nomes retorna um endereço IP errado. Ainda falando das vantagens do SSH, os atacantes costumam fazer isso para que possam desviar o tráfego para outra máquina e em muitos casos, para seus próprios computadores. Quando concluir com êxito o ataque, eles podem obter informações confidenciais e confidenciais.

Manipulação de dados – vantagens do SSH

Os invasores podem executar a manipulação de dados em objetos como seus roteadores, bem como suas redes. O invasor, em seguida, recebe os dados ou altera-lo durante a viagem através da rota de rede.

Spoofing de endereço IP

Por último, mas não menos importante, é o IP spoofing – uma das vantagens do SSH. Isto refere-se ao processo em que um invasor gera pacotes que vêm junto com o endereço de IP de origem forjado. Através da criação do endereço IP de origem, eles podem realizar suas atividades ilícitas sem revelar a identidade real do computador de origem, bem como sua localização.

Sniffing da transmissão de dados

Quando você tenta acessar suas contas por meio de uma conexão não segura, os indivíduos mal-intencionados podem atacá-lo de uma forma que eles podem farejar ou espionar enquanto a transmissão de dados está em andamento. Os invasores podem colher uma vasta variedade e quantidade de dados, para usarem em suas atividades ilegais. Essa e outra das vantagens do SSH que citamos aqui!

Conclusão: Você pode não saber usar o SSH, mas seria imprescindível este conhecimento, para poder instalar, configurar e usar seus próprios recursos, uma vez, que muitos provedores de hospedagem, não oferecem tais. Se você não tem estas habilidades, escolha bem o seu provedor de hospedagem.

Hospede seu site em um VPS bom e barato e tenha acesso ao SSH.