Coleta aberta de credencial de Wi-Fi com IoT

Coleta aberta de credencial de Wi-Fi com IoT e os perigos que isso pode representar. As conexões Wi-Fi gratuitas e abertas são tentadoras, mas na verdade são gratuitas? Talvez, em vez de pagamentos monetários, essas redes Wi-Fi abertas estejam lhe custando outra coisa. E apenas para você abrir os olhos, dentre estas coisas está sua identidade.

Como obter minha credencial do WI-FI?

Imagine que você está esperando em um aeroporto com uma escala de cinco horas até o próximo vôo. Enquanto espera entediado e não tendo nada para fazer, certamente você pega o seu telefone para navegar pela sua rede social, para passar o tempo. No entanto, você logo percebe que não é tão divertido sem uma conexão com a Internet. Isso faz com que você verifique se há conexões Wi-Fi gratuitas.

Evidentemente, que em um aeroporto que se preze, existem várias conexões Wi-Fi abertas e gratuitas. Todas hospedadas no próprio aeroporto. Sem pensar duas vezes sobre isso, você se conecta a uma rede credencial do Wi-Fi. Logo depois de preencher um formulário rápido solicitando o número do seu passaporte, nome, detalhes do voo, etc. Ou talvez você seja solicitado a enviar suas credenciais por e-mail ou Facebook.

Certamente, você acabou de jogar fora toda a sua identidade por apenas alguns minutos de conexão grátis na Internet.

| Consulte também: |

| Meu Wi-Fi sumiu no Windows 10 Como recuperar o iCloud backup para iPhone Corrigir problemas de conexão Wi-Fi no iPhone |

Usando Wi-Fi com a credencial de Wi-Fi com IoT

As conexões Wi-Fi abertas são consideradas um pesadelo de segurança desde o início. Mas como não há alternativas fáceis, as conexões Wi-Fi abertas ainda permanecem amplamente usadas na maioria dos locais públicos. Por exemplo, locais como o que foi citado acima!

Hacking Wi-Fi tradicional e aberto envolve um pouco de trabalho manual. Hackers precisam realizar ataques MITM normalmente com o ARP Poisoning. Como os sites, hoje em dia, são criptografados por canal, isso envolve mais trabalhos, como o SSL striping, para tirar o máximo proveito dele. Isso é factível, mas não é prático, já que podemos realizar a coleta de credenciais por meio dessa abordagem.

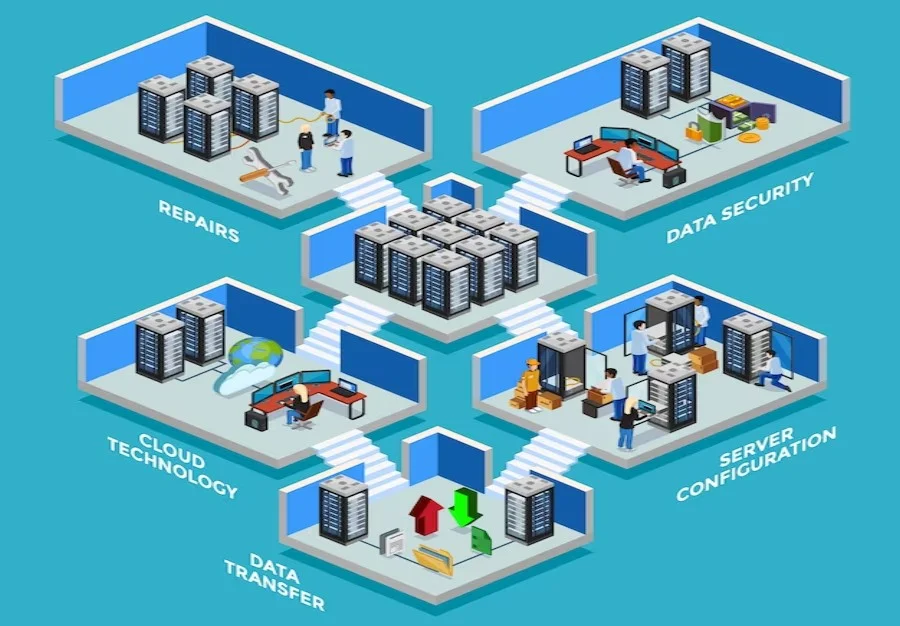

Com o desenvolvimento da IoT, existem maneiras fáceis de coletar credenciais em uma conexão Wi-Fi pública. Neste artigo, vou apenas citar um simples POC para explicar melhor os perigos que a IoT traz para abrir conexões Wi-Fi.

O simples POC para você perder sua identidade

Os hackers podem fazer todas as coletas de manutenção e credenciais remotamente conectando-se apenas como outro cliente com a credencial do wi-fi. Como o esp8266 tem memória limitada a 4MB, os dados precisam ser coletados e limpos antes que o arquivo de dados cresça além dos limites de memória.

Isso pode ser melhorado adicionando um monitor simples ao tamanho do arquivo de dados e carregando o arquivo se o tamanho exceder um certo limite. Com isso, um hacker não terá qualquer envolvimento direto com o dispositivo também.

Outra grande vantagem do esp8266 é que ele pode atuar como um servidor dns. Portanto, ele pode imitar qualquer nome de host (ex: www.facebook.poc.com). Para o bem deste POC, todas as solicitações foram roteadas para “192.168.1.1”, independentemente do nome do host.

Não vamos nos estender através da base de código e implementação, pois tornará este artigo desnecessariamente longo. Porém esta explicação simples, é apenas para você entender a vulnerabilidade que cerca este ambiente.

A parte mais assustadora é que os hackers não precisam clicar em um único botão para realizar esse tipo de ataque. O hacker só precisa preparar os dispositivos esp8266. Por exemplo: step1: deauthenticator e step 2: servidor de portal cativo e colocá-los com segurança perto do público-alvo. Graças ao baixo consumo de energia do esp8266, ele irá durar semanas, ou talvez meses, sem a necessidade de substituição da bateria.

E agora, assusta, ou não assusta conectar ao Wi-Fi grátis em um local público?

O que é meu nome de usuário WiFi?

Como mencionado acima, o “nome de usuário” que você precisa depende de quais tarefas você está tentando executar. O primeiro e mais comum nome de usuário é, na verdade, seu SSID (o nome do seu roteador). O segundo é o nome de usuário que você precisará para acessar as configurações do seu roteador.

Como encontrar seu SSID e senha se você não estiver conectado

Se você estiver tentando conectar um dispositivo à sua rede Wi-Fi, precisará do seu SSID (o nome da sua rede Wi-Fi). Isso é muito fácil de encontrar se você tiver seu roteador à mão. Cada roteador tem um adesivo nele. Geralmente localizado na parte traseira ou inferior, você pode encontrar rapidamente o nome da sua rede WiFi aqui.

Esse adesivo geralmente mostra dois SSIDs; um para a banda de 2.4Ghz e outro para a banda de 5Ghz. Este é o nome que você procurará quando conectar seu dispositivo à Internet.

Se você não conseguir ver o nome no adesivo, sua melhor aposta é tentar se conectar à rede WiFi com o sinal mais forte e sua credencial do wi-fi. Essa rede geralmente é a que aparece no topo da lista de redes e tem mais barras. Se a conexão for bem-sucedida, agora você tem seu SSID.